كاسبرسكي تسلط الضوء على أبرز مخاطر الحوسبة الكمومية

تعمل كاسبرسكي على معالجة احدى التحديات التكنولوجية المثيرة للجدل في السنوات العشر المقبلة: وهي صعود الحوسبة الكمومية وتأثيرها المحتمل على الأمن الرقمي. وفي هذا السياق، رصد الخبراء التهديدات الكمومية الرئيسية التي تتطلب تحركاً فورياً من مجتمع الأمن السيبراني.

مع اقتراب الحواسيب التقليدية من حدودها المادية، أصبح نمو أدائها أبطأ — مما يعيق التقدّم في المجالات المرتبطة بعمليات المعالجة المعقدة. وفي المقابل، تتيح الحواسيب الكمومية حل مسائل معينة بسرعة تتجاوز قدرات الأنظمة التقليدية بمراحل. لكن حتى الآن، يقتصر استخدمها العملي في مجالات محدودة وتجريبية.

رغم ذلك، يتوقع الخبراء ظهور حاسوب كمي خالِ من الأخطاء تماماً خلال العقد المقبل — مما قد يفتح مجالات تقدّم هائلة، لكنه قد يدشن أيضاً عصراً جديداً من التهديدات السيبرانية. وتعزيزاً لهذه الأولوية، يكشف استبيان ديلويت العالمي 2024 حول مستقبل الأمن السيبراني أن 83% من المؤسسات تتخذ إجراءات لمواجهة مخاطر الحوسبة الكمومية، مما يظهر تزايد الوعي والخطط الاستباقية في القطاع الخاص.

لتوضيح حجم التهديد المتنامي، حدّدت كاسبرسكي ثلاثة من المخاطر الرئيسية المتعلقة بالتقنيات الكمومية تستدعي تحركاً فورياً من مجتمع الأمن السيبراني:

أهم ثلاثة مخاطر

قد تُستخدم الحواسيب الكمومية في تجاوز طرق التشفير التقليدية التي تؤمّن البيانات حالياً في عدد هائل من الأنظمة الرقمية — مما يمثل خطراً مباشراً على البنية التحتية للأمن السيبراني العالمي. وتشمل التهديدات اعتراض وفك شفرات الاتصالات الحساسة في المجالات الدبلوماسية والعسكرية والمالية، وكذلك فك تشفير المفاوضات السرية في الوقت الفعلي – وهي مهمة يمكن للأنظمة الكمومية إنجازها بسرعة تفوق نظيراتها التقليدية بكثير، مما يجعل المحادثات المؤمنة مكشوفة كلياً.

1. التخزين الآن، وفك التشفير لاحقاً: التهديد الرئيسي في السنوات المقبلة

تعمل مصادر التهديد اليوم على جمع البيانات المشفرة، بهدف فك تشفيرها مستقبلاً حين تتطور قدرات الحوسبة الكمومية. هذه الاستراتيجية المعروفة باسم «التخزين الآن، وفك التشفير لاحقاً» قد تؤدي إلى كشف معلومات هامة بعد سنوات من نقلها — بما في ذلك المباحثات الدبلوماسية والعمليات المالية والاتصالات الخاصة.

2. التخريب في البلوكتشين والعملات المشفرة

لا تتمتع البلوكتشين بالمناعة ضد المخاطر الكمومية. كما أن خوارزمية التوقيع الرقمي للمنحنى الإهليلجي (ECDSA) في عملة بيتكوين، المبنية على تشفير المنحنى الإهليلجى (ECC)، تعتبر نقطة ضعف رئيسية.

ومن بين المخاطر المحتملة تزييف التوقيعات الرقمية، مما يشكل خطراً على كل من بيتكوين وإيثيريوم وغيرهما من العملات المشفرة؛ واستهداف خوارزمية ECDSA التي تحمي المحافظ الرقمية؛ والتلاعب بسجل المعاملات في البلوكتشين، مما يؤثر على سلامة النظام وموثوقيته.

3. برمجيات الفدية المضادة للتقنيات الكمومية: ساحة مواجهة جديدة

بالنظر إلى المستقبل، قد يبدأ مطورو ومشغلو برامج الفدية المتقدمة في اعتماد تشفير ما بعد الكم لحماية الحمولات الضارة الخاصة بهم. وستُصمم برمجيات الفدية «المضادة للتقنيات الكمومية» لتقاوم محاولات فك التشفير باستخدام الحواسيب التقليدية و الكمومية — مما قد يجعل استرجاع البيانات بدون دفع فدية شبه مستحيل.

حالياً، لا تقدم الحوسبة الكمومية حلاً لفك شفرة الملفات المغلقة بواسطة برمجيات الفدية. وتظل حماية واسترجاع البيانات معتمدة على الحلول الأمنية التقليدية والعمل المشترك بين الجهات الأمنية، والباحثين في مجال الكم، والمنظمات العالمية.

بناء حماية مقاومة للتهديدات الكمومية

رغم أن أجهزة الكمبيوتر الكمومية لا تمثل تهديداً مباشراً بعد — إلا أنه حين تصبح كذلك، قد يكون وقت الإستجابة الصحيحة قد فات. قد تحتاج عملية الانتقال إلى تشفير ما بعد الكم إلى سنوات، ويجب الاستعداد من الآن.

لا بد من تعاون مجتمع الأمن السيبراني وشركات تكنولوجيا المعلومات والجهات الحكومية لمواجهة المخاطر المرتقبة. كما يتعين على الجهات المسؤولة عن وضع سياسات تصميم خطط واضحة للتحول نحو خوارزميات ما بعد الكم. ويجب أن تُباشر الشركات والباحثون بتطبيق معايير أمنية مستحدثة من الآن.

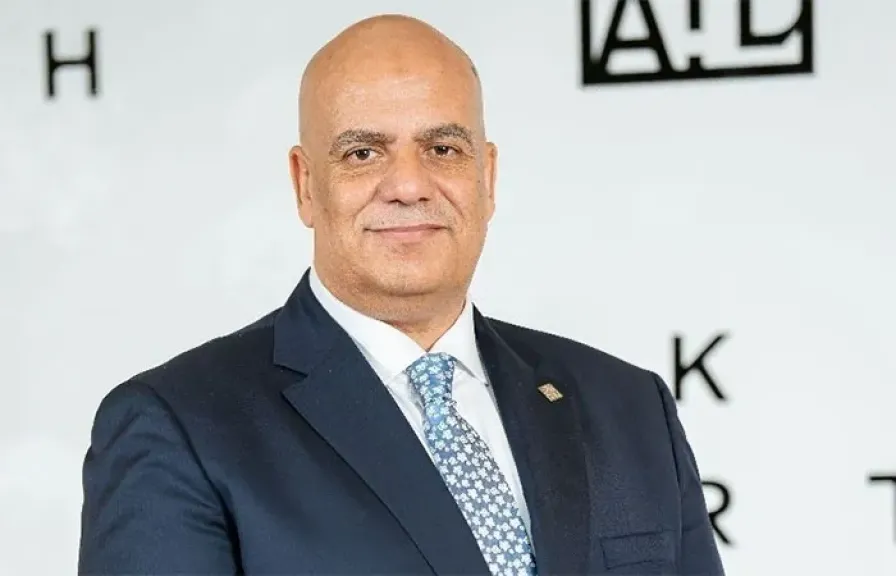

يؤكد سيرجي لوجكين، رئيس مناطق الشرق الأوسط وتركيا وإفريقيا وآسيا والمحيط الهادئ في فريق البحث والتحليل العالمي في كاسبرسكي: «الخطر الأكبر لا يكمن في المستقبل فعلياً، بل في الوقت الراهن: إذ تتعرض البيانات المشفرة ذات القيمة المستدامة لخطر فك التشفير في المستقبل. وستحدد قراراتنا الأمنية اليوم صمود بنيتنا التحتية الرقمية لعقود مقبلة. وعلى المؤسسات الحكومية والتجارية ومقدمي خدمات البنية التحتية المبادرة بالتأقلم من الآن، أو مواجهة ثغرات نظامية لا يمكن إصلاحها بأثر رجعي.»

.jpeg)