كاسبرسكي تكشف عن حملات وأدوات برمجية خبيثة جديدة تستخدم من قبل مجموعة HoneyMyte

اكتشف خبراء فريق البحث والتحليل العالمي (GReAT) لدى كاسبرسكي أنّ مجموعة التهديدات المتقدمة المستمرةHoneyMyte حسّنت برمجية الباب الخلفي CoolClient بمجموعة من الميزات الجديدة، ونشرت عدة إصدارات لأداة سرقة بيانات تسجيل الدخول للمتصفح، واستخدمت نصوصاً برمجية خبيثة لسرقة البيانات وتنفيذ مهام الاستطلاع وجمع البيانات. واستهدفت أحدث حملات المجموعة كلّاً من: ميانمار، ومنغوليا، وماليزيا، وتايلاند، وروسيا، وقد ركزت تحديداً على مؤسسات القطاع الحكومي.

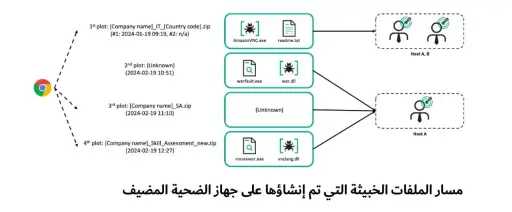

رصد خبراء كاسبرسكي استخدام الإصدار الأحدث من برمجية CoolClient في حملات متعددة شنتها مجموعة HoneyMyte، إذ كانت تُستخدم كباب خلفي ثانوي مع برمجيتي PlugX وLuminousMoth. تعتمد هجمات برمجية الباب الخلفي هذه أساساً على تحميل مكتبة DLL كآلية لتنفيذ الهجوم، وتتطلب أن يقوم برنامج تشغيل شرعي مُوقع رقمياً بتحميل مكتبة DLL خبيثة. وخلال الفترة الممتدة بين عامي 2021 و2025، أساءت المجموعة استخدام ملفات تشغيل ثنائية موقعة تعود لمجموعة من المنتجات البرمجية الموثوقة، وقد استغلت في أحدث حملاتها تطبيقاً شرعياً موقعاً رقمياً من شركة Sangfor. وتتضمن التحسينات الحديثة ميزات عديدة منها مراقبة محتوى حافظة النسخ وتتبع النوافذ النشطة؛ إذ تتيح هذه الميزة تسجيل محتويات حافظة النسخ، وعنوان نافذة التطبيق المستخدم، ومعرّف العملية، والوقت. وبذلك، يستطيع المهاجمون تتبع نشاط المستخدم وفهم سياق البيانات المنسوخة.

كما أضيف إلى برمجية CoolClient قدرة جديدة تتيح لها استخراج بيانات اعتماد وكيل HTTP من حركة البيانات في الشبكة، وهي تقنية جديدة لم تُرصد سابقاً ضمن البرمجيات الخبيثة التي تستخدمها مجموعة HoneyMyte. وكشف البحث عن مجموعة من إضافات CoolClient المستخدمة حالياً، مما يوضح أنّ وظائف هذه الأداة الخبيثة قابلة للتوسع عبر إضافات مخصصة.

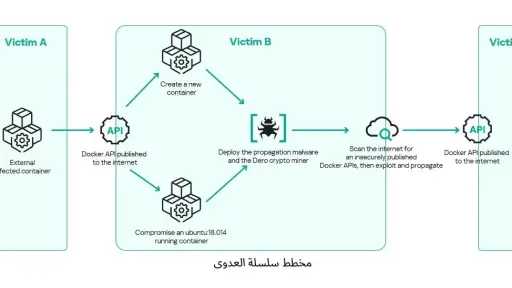

استخدمت مجموعة HoneyMyte في كثيرٍ من حملات التجسس الإلكتروني نصوصاً برمجية لجمع معلومات النظام، وتسريب المستندات، وجمع بيانات الاعتماد المخزّنة في المتصفح. كما استخدمت المجموعة نسخة جديدة من برمجية خبيثة لسرقة بيانات اعتماد متصفح كروم بعد اختراق النظام، وقد تشابهت كثيراً في الكود البرمجي مع عينات من حملة برمجية ToneShell الخبيثة.

يعلق على هذه المسألة فريد رادزي، وهو باحث أمني في فريق البحث والتحليل العالمي لدى كاسبرسكي: «بفضل قدرات متعددة مثل تسجيل نقرات المستخدم على المفاتيح، ومراقبة محتوى حافظة النسخ، وسرقة بيانات الوكيل، وتسريب المستندات، وجمع بيانات الاعتماد للمتصفح، وسرقة الملفات واسعة النطاق، باتت المراقبة المستمرة والنشطة من الأساليب الأساسية في استراتيجيات مجموعات التهديدات المتقدمة المستمرة، مما يتطلب اعتماد المستوى نفسه من الجاهزية والدفاع الاستباقي كما هو الحال مع التهديدات السيبرانية التقليدية مثل تسريب البيانات واستمرار آثارها بعد الاختراق»

تتوفر معلومات تفصيلية في موقع Securelist.

للحماية من هجمات مجموعة HoneyMyte وغيرها من مجموعات التهديدات المتقدمة المستمرة، تنصح كاسبرسكي المؤسسات باتباع هذه الممارسات:

• توخّ الحذر ولا تنشر أياً من أدوات مجموعة HoneyMyt مثل برمجية CoolClient، ومجموعات البرمجيات الخبيثة المشابهة مثل PlugX، وToneShell، وQreverse، وLuminousMoth.

• احمِ مؤسستك من التهديدات السيبرانية باستخدام حلول أمنية مثل حلول خط منتجات Kaspersky Next التي توفر الحماية المستمرة، وتكتشف التهديدات السيبرانية، وتقدم قدرات الاكتشاف والاستجابة للنقاط الطرفية وحلول الاكتشاف والاستجابة الموسعة للمؤسسات مهما كان حجمها ومجال أعمالها. حيث يمكنك اختيار مستوى المنتج الأنسب وفقاً لاحتياجاتك ومواردك الحالية، ثم يمكنك التبديل إلى مستوى آخر إذا تغيرت متطلبات الأمن السيبراني لدى مؤسستك.

• استعن بخدمات الأمن المدارة من كاسبرسكي مثل منصة تقييم الاختراقات والاكتشاف والاستجابة المدارة (MDR) و/أو الاستجابة للحوادث، التي تغطي دورة إدارة الحوادث بالكامل؛ بدءاً بتحديد التهديدات وانتهاء بتوفير الحماية المستمرة والمعالجة. تحميك هذه الخدمات من الهجمات السيبرانية الخفية، وتحقق في الحوادث السيبرانية، وتقدم خبرات إضافية، حتى لو افتقرت المؤسسة إلى خبراء الأمن السيبراني.

• زوّد فريق الأمن السيبراني في مؤسستك برؤية شاملة للتهديدات السيبرانية المحدقة بها. حيث يمنحك أحدث إصدار من منصة كاسبرسكي لاستخبارات التهديدات رؤى ذات سياق واضح طوال عملية إدارة الحوادث، مما يساهم في تحديد المخاطر السيبرانية في الوقت المناسب.

.jpeg)