كاسبرسكي :ثغرات ToolShell في SharePoint ناتجة عن إصلاح غير مكتمل منذ عام 2020

اكتشف فريق الأبحاث والتحليل العالمي (GReAT) لدى كاسبرسكي أن الثغرات الأمنية التي تم استغلالها مؤخرًا في أداة ToolShell على منصة Microsoft SharePoint تعود إلى إصلاح غير مكتمل لثغرة CVE-2020-1147، والتي تم الإبلاغ عنها لأول مرة في عام 2020.

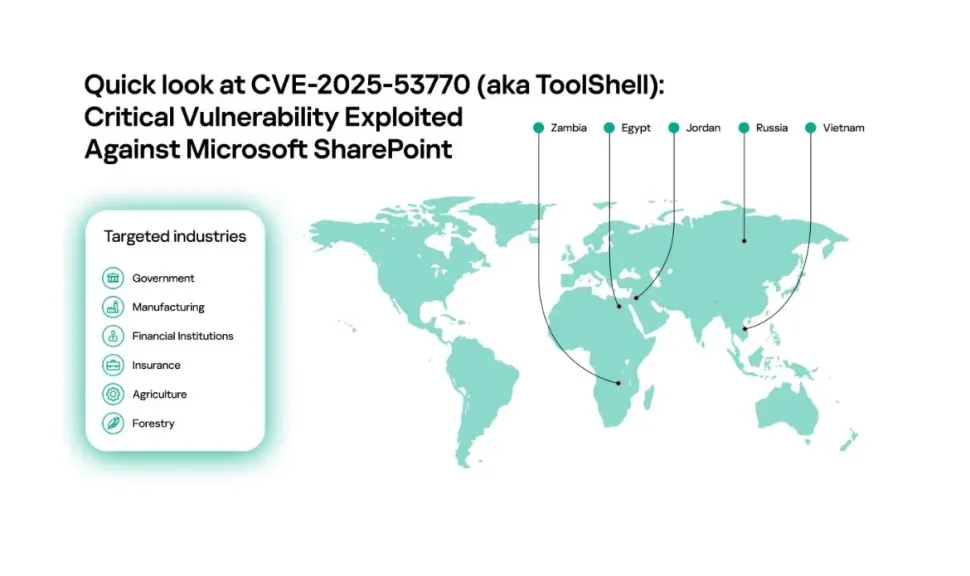

ظهرت ثغرات SharePoint كتهديد كبير في مجال الأمن السيبراني هذا العام، في ظل استغلال نشط من قِبل المهاجمين. وقد أظهرت شبكة كاسبرسكي الأمنية (KSN) محاولات استغلال لهذه الثغرات في جميع أنحاء العالم، بما في ذلك مصر، الأردن، روسيا، فيتنام وزامبيا. وتستهدف هذه الهجمات مؤسسات في قطاعات الحكومة، والمالية، والتصنيع، وقطاعا الغابات والزراعة. وقد قامت حلول كاسبرسكي باكتشاف ومنع هجمات ToolShell بشكل استباقي قبل الإعلان عن الثغرات علنًا.

حلل باحثو GReAT لدى كاسبرسكي كود الاستغلال المنشور لـ ToolShell، ووجدوا تشابهًا مثيرًا للقلق مع استغلال الثغرة CVE-2020-1147 في عام 2020. ما يشير إلى أن التحديث الأمني CVE-2025-53770 يمثل حلاً فعالًا للثغرة التي كانت CVE-2020-1147 تهدف لمعالجتها منذ خمس سنوات.

اتضح وجود صلة بين الثغرات بعد اكتشاف CVE-2025-49704 وCVE-2025-49706، واللتين تم إصلاحهما في 8 يوليو. ومع ذلك، أمكن تجاوز هذه الإصلاحات بسهولة من خلال إضافة شرطة مائلة واحدة (/) إلى الحمولة المستخدمة في الهجوم. وعند علم Microsoft بوجود استغلال نشط لهذه الثغرات، أصدرت تحديثات أمنية شاملة تصدت لأساليب التجاوز المحتملة. ، وخصّصت لها رمزي CVE-2025-53770 وCVE-2025-53771. وقد وقعت موجة الهجمات على خوادم SharePoint حول العالم خلال الفترة الفاصلة بين بدء الاستغلال وتطبيق التحديثات الكاملة.

وعلى الرغم من توفر التحديثات الأمنية حاليًا لثغرات ToolShell، تتوقع كاسبرسكي أن يواصل المهاجمون استغلال سلسلة الثغرات هذه لسنوات مقبلة.

وقال بوريس لارين، الباحث الأمني الرئيسي في فريق GReAT لدى كاسبرسكي:

"العديد من الثغرات البارزة تظل مستغلة لسنوات بعد اكتشافها — مثل ProxyLogon وPrintNightmare وEternalBlue، والتي لا تزال تهدد الأنظمة غير المحدّثة حتى اليوم. نتوقع أن تتبع ToolShell نفس النمط، نظرًا لسهولة استغلالها، من المتوقع أن تتوفر أدوات استغلالها قريبًا ضمن أدوات اختبار الاختراق الشائعة، مما سيُسهّل استمرار استخدامها من قبل المهاجمين.."

للبقاء في أمان، توصي كاسبرسكي بما يلي:

• يجب على المؤسسات التي تستخدم Microsoft SharePoint تطبيق آخر التحديثات الأمنية على الفور، خاصةً فيما يتعلق بالثغرات عالية الخطورة، حيث أن أي تأخير حتى لو لفترة قصيرة، قد يؤدي إلى اختراق النظام.

• استخدام حلول للأمن السيبراني قادرة على التصدي لثغرات اليوم صفر (Zero-Day) في حال عدم توفر التحديثات الأمنية. وتوفر Kaspersky Next حماية متقدمة بفضل ميزة اكتشاف السلوك (Behavior Detection)، التي تعمل على منع استغلال هذه الأنواع من الثغرات بشكل استباقي.

.jpeg)